För två år sedan märkte jag plötsligt att min telefon inte fungerade. När jag ett par minuter senare får ett mail från google om att mitt lösenord återställts förstod jag att jag blivit utsatt för en hackerattack. Det visade sig att Allras VD Alexander Ernstberger anlitat en kriminellt belastad person som konsult och att den senare hade låtsats vara jag för att först ta kontroll över mitt telefonnummer och därefter mitt mailkonto. Allra-konsulten råkade dock av misstag kopiera över sina egna filer till mitt konto vilket gjorde honom lättspårad. Nu är han åtalad och jag kommer snart att få vittna i rättssalen.

Bakgrund

I november 2016 började jag granska pensionsbolaget Allras verksamhet och fann tidigt ett suspekt dotterbolag i Dubai och att fonderna gjort märkliga affärer med spararnas pengar. Det ledde till en serie artiklar och avslöjanden där det visade sig att fondspararna förlorat cirka en halv miljard kronor. Pensionsmyndigheten kastade snart efteråt ut Allras fonder från premiepensionssystemet och polisanmälde tillsammans med Allras revisorer företrädarna i Allra. Våra avslöjanden togs upp av Sveriges Radio, SVT, TV4, Expressen m.fl. och prisades av Statens tjänstepensionsverk. Allras VD Alexander Ernstberger häktades hösten 2017 och blev ett år senare åtalad tillsammans med tre av sina kollegor. I en parallell rättegångsförhandling pekade Allras advokat ut Småspararguidens blogg som den som lett “mediedrevet” mot Allra med att vara först med att lägga ut en “bombmatta” med artiklar. På sin egna krishanteringssajt allrainifran.se försökte Allra bemöta våra avslöjanden:

…att eventuella motparter skulle ha tjänat 100-200 miljoner kronor i vinster i relation till ett litet specifikt värdepapper är direkt felaktigt och dessutom i princip omöjligt. Alla som har någon som helst kompetens på området kan med säkerhet bekräfta detta.

I efterhand blir den här texten mycket motsägelsefull eftersom hela Allras försvar kretsade kring att bevisa att det visst var skäligt att ta ut 170 Mkr, eller 40%, i avgifter för dessa värdepapper.

Rättegångsprocessen mynnade sedan ut i friande dom i tingsrätten. I skrivande stund väntar vi på att hovrätten skall ge besked om åklagarens överklagan.

Varför är det viktigt att skriva om Småspararguidens perspektiv i den här skandalen? Och varför lyfta fram hur stor innebörd vårt arbete fått för avslöjandena? Jo, för att Allras företrädare och vänner har starka motiv att sabotera både vårt och myndigheternas arbete. Något som det också finns starka skäl att tro att de gjort.

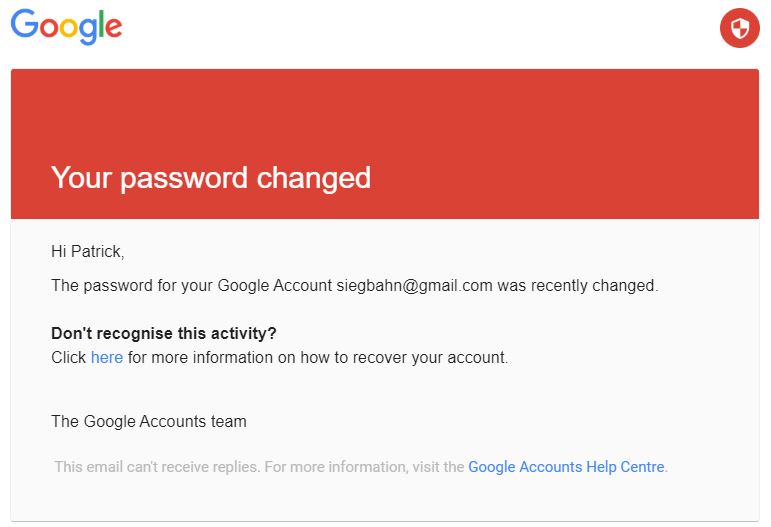

Dataintrång #1 – så gick det till

Tisdagen 28 augusti 2018 sitter jag och arbetar på kontoret som vilken annan dag som helst. Min mobiltelefon tappar plötsligt täckningen mot operatören Tele2 strax före 18-tiden. Sånt händer väl ibland, tänker jag, och bryr mig inte mer om det. Några minuter senare får jag ett mail från Google om att återställningskoder har skickats för att byta lösenord på mitt konto. Obehagligt, det hade jag ju inte begärt! Jag försöker byta lösenord men blir utkastad från kontot.

Mitt lösenord fungerar inte längre så jag begär en återställning av mitt lösenord. Google skickar verifieringskoder till mig på sms. Jag plockar fram mobilen och ser att jag fortfarande inte har nätanslutning. Här inser jag att jag blivit utsatt för en koordinerad attack och börjar kallsvettas. Någon har kapat mitt mobilabonnemang för att komma åt mitt Googlekonto. Jag försöker logga in igen och kryssar för rutan “jag har inte tillgång till telefonen”. Google svarar att kontot sätts under utredning i upp till tre dygn på grund av suspekta inloggningsförsök. Pust, nu känner jag mig säkrare men kan heller inte göra annat än att vänta.

Jag ringer sedan till Tele2:s kundtjänst för företagsabonnemang men de har precis stängt för dagen. Jag provar istället Tele2:s kundtjänst för privatpersoner som efter lite tjat kan verifiera att någon som utgett sig för att vara jag ringt in till Tele2 för en kvart sedan och flyttat abonnemanget till ett annat simkort. Jag ombeds att besöka en Tele2-butik morgonen därpå. Under kvällen tappar jag åtkomsten till både Facebook och LinkedIn och utan tillgång till sms och mail är jag maktlös.

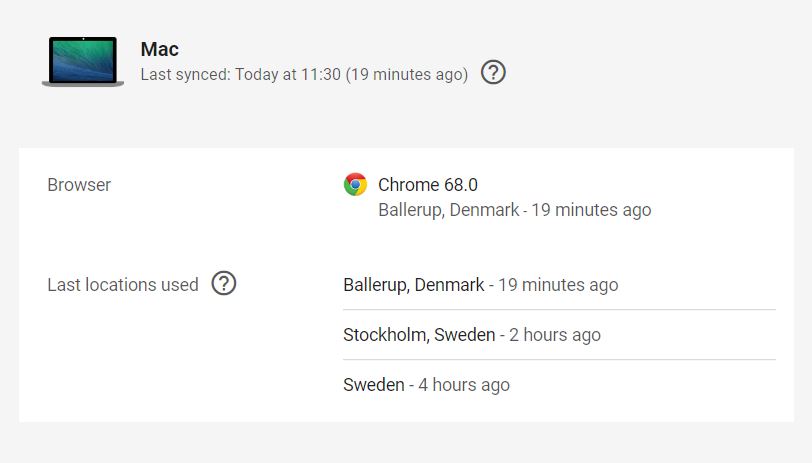

Gärningsmannen är intresserad av Allra

Vid lunchtid dagen efter återfår jag kontrollen över mitt mobilabonnemang och Googlekonto. Direkt när jag får åtkomst till kontona undersöker jag säkerhetsloggar och aktivitetsloggar. Det verkar som att gärningsmannen, vi kan kalla honom Mr G, använt en vpn-tunnel så att ip-adressen inte ger någon fingervisning om var han befinner sig. Det står Danmark, men det stämmer alltså inte. Det framgår i alla fall att en Mac-dator har använts med Chrome som webbläsare.

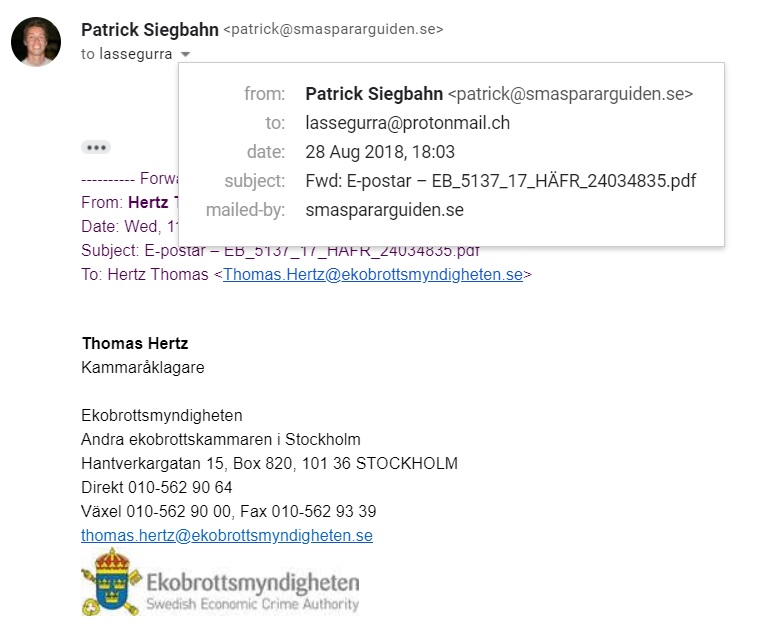

Kallsvetten kommer tillbaka när jag förstår att Googles frysning av mitt konto inte varade 3 dygn utan 3 minuter. Mr G verifierade sig förmodligen via sms och hävde frysningen. Jag öppnar mitt mailkonto och noterar att det första som hände efter intrånget var att Mr G vidarebefordade mailkonversationer mellan mig och åklagaren på Ekobrottsmyndigheten i Allrafallet, Thomas Hertz, till ett protonmailkonto i Schweiz.

Eftersom Mr G varit inloggad på mitt konto under intrånget så loggas all aktivitet. Även de sökningar som görs på webben. Jag noterar att eftersökningar görs i min mailkorg på följande:

- den tjänsteman på Pensionsmyndigheten som utreder Allrafallet (som jag inte själv visste vem det var förrän jag undersökte saken)

- en jurist på Finansinspektionen som behandlat mina förfrågningar om offentliga handlingar

- Joel Dahlberg, journalist på SvD som skrivit om Allra och som jag delat uppgifter med

- Solidar, det bolag som samarbetade med Allra på Malta under 2014-2015

Det söks även på webben på andra saker som:

- “kth boka grupprum kista”

- “download all gmail emails”

- “backup linkedin data”

- “körkort”

- “pass”

Uppenbarligen läser Mr G på om hur man kommer åt kontouppgifter under själva intrånget, han verkar vara inskriven på KTH i Kista och han intresserar sig för mina identitetshandlingar.

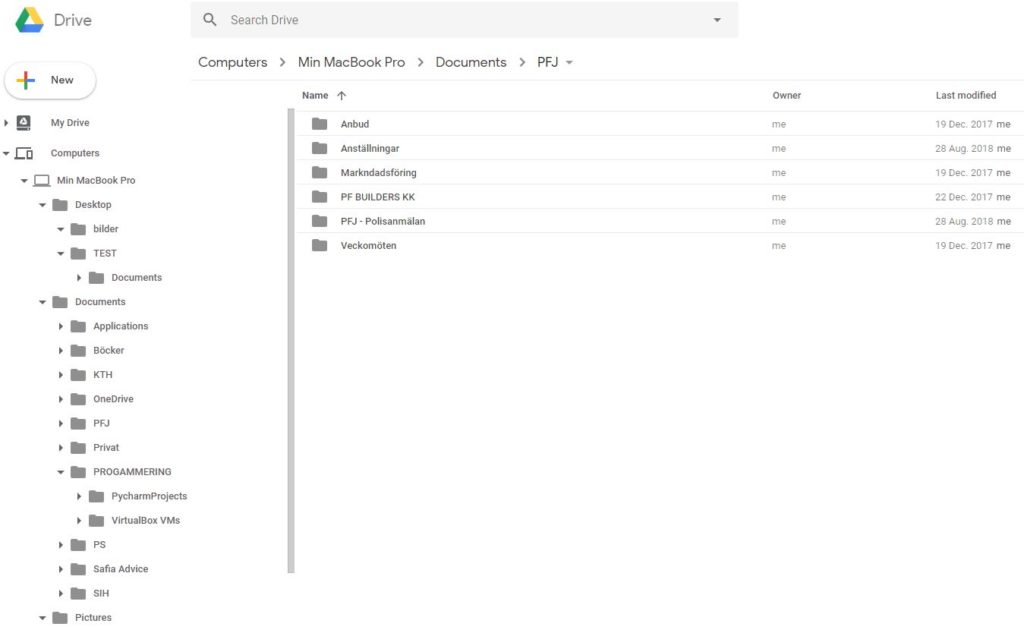

Mr G avslöjar sig

Efter att jag kikat igenom loggarna öppnar jag min Google Drive, ett molnkonto för filer, och ser något som inte varit där förut. En ansluten enhet “MacBook Pro” har synkats till mitt konto. Syftet var förmodligen att ladda ned mitt kontos filer till sin dator men det som istället hände var att Mr G:s dator laddade upp sina filer till mitt konto i molnet. På mitt konto, och i min dator, har jag alltså kopior på filer som ligger på Mr G:s dator.

Jag försöker så snabbt jag kan ta säkerhetskopior av filerna och börjar sedan studera innehållet. Jag hittar Mr G:s namn och personnummer på flera dokument:

- antagningsbevis till programmeringskurser på KTH i Kista

- sjukintyg

- tidigare domar i ett ekobrottsmål samt flera andra gärningar

En mapp består av bilder. Jag ser bilder på Mr G, hans fru och barn.

En annan mapp består av mailkonversationer från en helt annan persons dator. Det verkar som att Mr G gjort dataintrång hos företrädare för det bolag som anmält honom för de ekobrott han varit misstänkt för. Det här var alltså inte första gången han kapade någons konto.

Bland filerna finns också en mapp med mina initialer “PS”. Där finns en excelfil med mina personuppgifter, adress och telefonnummer, men också det telefonnummer och mailkonto som använts under kapningen. Och hans egna lösenord i klartext. Jag väljer dock att inte logga in för det vore att göra dataintrång och det är olagligt.

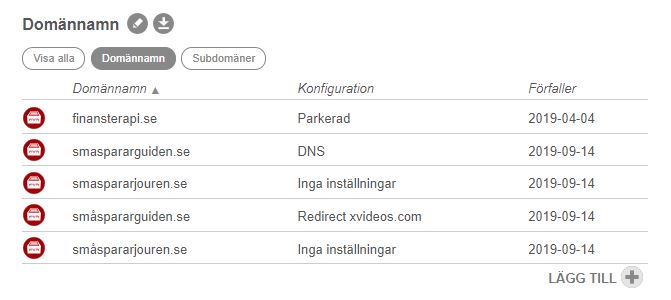

Jag hittar också tre skärmdumpar tagna av Mr G under det pågående intrånget. På dessa ser jag hans arbetsvy, vilka flikar han har uppe i sin webbläsare och att han har tagit sig in på vår domänhanterare Loopia som styr Småspararguidens mail och hemsida. Flikarna visar att han också är inne på KTH:s hemsida, på protonmail och på mitt företags hemsida.

Polisanmälan och försiktighetsåtgärder

Samma kväll som intrånget skedde gjorde jag också en polisanmälan. Dagen efter, när jag förstår vem som utförde intrånget, kompletterar jag polisanmälan, fyller ett USB-minne med Mr G:s filer och lämnar över till Polisen med hopp om att de skall sparka in dörren hos honom dagen efter. Det skulle sedan visa sig ske först sju månader senare.

Jag ändrade lösenord på alla konton, valde bort att använda telefonnummer som återställningsalternativ och aktiverade tvåfaktorautentisering på mitt Googlekonto så att man i princip måste ha min mobiltelefon i handen för att kunna komma åt något. (För övrigt något jag rekommenderar alla att göra.)

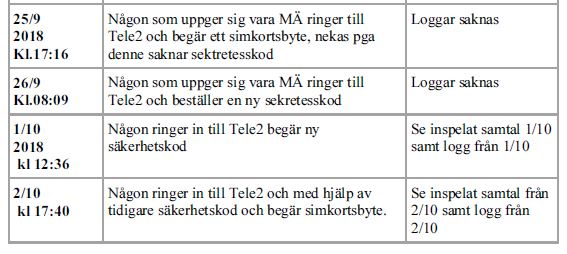

Jag informerar också Tele2 om vad som hänt och begär förstärkt skydd på mitt abonnemang. De skall posta en sekretesskod till mig som jag sedan behöver uppge under alla samtal med kundtjänst. Men, det kom aldrig någon sekretesskod. Jag ringde och beställde på nytt. Det kom fortfarande inte någon kod. Fem veckor senare fick jag istället…

Dataintrång #2

Tisdag den 2:a oktober sitter jag återigen och jobbar strax före 18-tiden. Mobilen tappar täckningen och jag fattar direkt vad som händer. Min mobil piper till och uppmärksammar mig om att någon ny enhet vill logga in på Googlekontot. Jag avvisar med ett enkelt klick. Gärningsmannen, som använder samma IP-adress som förra gången och av allt att döma fortfarande är Mr G, ger sig därför på det som fortfarande går: mitt Whatsapp-konto.

Whatsapp är en chatapp som är kopplad till telefonnumret. När abonnemanget kapats kan Mr G alltså använda appen för att chatta med mina kontakter. Han skickar därför ut meddelandet “hej” till många av mina kontakter för att se om någon svarar. Däribland mina anonyma källor. En av källorna blev direkt misstänksam och ställde därför en kontrollfråga om vad min hund heter. På en minut svarade Mr G rätt på frågan och konversationen fortlöpte med att han frågade om det hänt “något nytt om åtalet?” och “hur vi fick vetskap” om en detaljfråga i rättegången.

Samtidigt försöker jag få tag på mina källor för att varna dem för att det pågår ett intrång. När de uppmärksammar det lämnar de chatten.

Parallellt får jag också en notis om att lösenordet har återställts på Loopia-kontot. Det visar sig att jag missat att ta bort telefonnumret som återställningsalternativ när jag höjde säkerhetsnivån efter första intrånget. Jag lyckas dock logga in med bankid och konstaterar i loggen att vi är inloggade samtidigt. Jag byter lösenord, tar bort telefonnumret som återställningsmöjlighet och noterar att Mr G fortfarande är inloggad. Det finns ingen möjlighet för mig att sparka ut honom förrän han själv loggar ut eller blir utkastad på grund av inaktivitet. Nu får jag notiser om att han försöker ladda ned Småspararguidens mailkorgar till sig själv genom att byta lösenord på våra individuella mailkonton. För att stoppa det ändrar jag lösenordet en gång i minuten ända tills Mr G ger upp och blir utloggad. Under tiden pekar han om så att www.småspararguiden.se leder till en porrsida. Jag justerar tillbaka och det träder i kraft en timme senare.

Effekten av det andra intrånget är att Mr G egentligen inte lyckades med mycket mer än att peka om vår hemsida till en porrsida och att han förde misslyckade försök med att få ut något användbart från mina källor annat än obehagskänslor.

Hur kunde Mr G ta sig in den andra gången?

Eftersom Tele2 aktiverat en sekretesskod skall det ju vara omöjligt att ta sig in på kontot. Det hade krävts antingen en mullvad eller att Mr G kommit över sekretesskoden på något sätt.

Alla samtal till Tele2:s kundtjänst loggas, spelas in och kan lämnas ut till polisen vid begäran. Det framkom i polisens utredning att Mr G ringt många samtal till Tele2 där han utger sig för att vara mig. Först har han inte kunnat uppge sekretesskoden och sedan beställer han nya.

Koderna postas till kontorets adress som har en port utan kod och brevlådan i trapphuset. Min personliga gissning är att han inväntat brevbäraren och sedan plockat brevet från Tele2 med sekretesskoden. Jag vet av egen erfarenhet hur lätt det är att köra in handen och lirka bland breven. Dessutom har jag vaga minnen av att jag sett personer sitta och rulla tummarna i trapphuset vid flera tillfällen

Husrannsakan och olovlig identitetsanvändning

2019-04-05 genomförs en husrannsakan i [Mr G]:s bostad på Lidingö och han hämtas till förhör.

Det tas datorer, mobiltelefoner, USB-minnen och papper i beslag. [Mr G] vägrar att lämna ut lösenorden till enheten vilket har gjort att beslagen inte har gått att spegla. Beslagen skulle egentligen fortsättningsvis försökas knäckas av IT-forensikerna men tingsrätten beslutade om att häva beslagen efter ett överklagande av [Mr G].

Två stycken papper som hittades i husrannsakan innehöll bilder på målsägarens körkort som målsägaren hade i sitt Googlekonto. Papprena avsåg en fullmakt på att [Mr G] kan utföra ärenden på Tele2 åt Patrick. Papprena är signerade med underskrift ska som föreställa Patrick Siegbahns underskrift. Siegbahn uppger i förhör att han har inte signerat någon sådan fullmakt och känner inte till det. Fullmakterna misstänks vara förfalskade.

Källa: Polisens förundersökningsprotokoll

Fullmakten har använt bilden från mitt körkort som fanns på Googlekontot vid det första intrånget. Underskriften är uppenbarligen också kopierad från samma körkort.

Ekobrottsmyndighetens PM till Polisen

Efter dataintrången kontaktade Ekobrottsmyndigheten Polisen för att händelserna bör sättas i “ett större sammanhang”. Ett tresidigt PM författades med följande förhoppning från EBM:

De åtalade i Allrahärvan får betecknas som ytterst resursstarka. Det brottsutbyte de potentiellt kan ha tillägnat sig hör – i kronor mätt – till de större i den svenska kriminalhistorien. Ekobrottsmyndighetens utgångspunkt är därför att de potentiellt kan komma att utnyttja sina resurser för att på olika sätt försvåra utredningsarbetet.

Det kan inte uteslutas att [Mr G] agerat på uppdrag, med uppgift att exempelvis:

· få fram detaljer om utredningen

· kartlägga nyckelpersoner, inklusive medarbetare vid Ekobrottsmyndigheten

· skapa möjligheter till fokusförskjutning eller misskreditering

· förbereda någon annan form av otillåten påverkan

Dessa omständigheter, tillsammans med ett antal andra, har föranlett Ekobrottsmyndigheten att vidta särskilda säkerhetsåtgärder kring personal och information med koppling till den aktuella utredningen.

Ekobrottsmyndigheten har stor förståelse för att Polismyndighetens utredningsresurser är begränsade och ansträngda. Ekobrottsmyndigheten bedömer dock att de ovan beskrivna brotten inte endast ska ses som enskilda brott mot en privatperson. De bör istället sättas i ett större sammanhang av misstänkt brottslighet av en helt annan dignitet och stor samhällspåverkan. Ekobrottsmyndigheten hoppas att Polismyndigheten tar hänsyn till detta i samband med sin ärendeprioritering.

Källa: Polisens förundersökningsprotokoll

Åtal och dom

Fredagen 3:e april 2020 väckte åklagaren åtal mot Mr G för grovt dataintrång, olovlig identitetsanvändning och urkundsförfalskning.

Eftersom bevisningen för första intrånget var betydligt starkare valde åklagaren att inte inkludera det andra intrånget i åtalet.

Straffet för dataintrång skärptes 2014 när den nya rubriceringen grovt dataintrång infördes. Straffskalan är fängelse mellan 6 månader och 6 år. Hittills har ingen i Sverige dömts för grovt dataintrång enligt utredaren.

I förundersökningsprotokollet motiveras det grova på följande sätt:

Med tanke på den skyddsvärda informationen som fanns i Googlekontot bedömdes det dataintrånget som ett grovt dataintrång. Motivet misstänks innefatta information som är kopplad till Allra-härvan för att genom brottslig gärning få ut information om Patricks källor i hans granskande journalistiska yrke. Dataintrånget har inneburit att identiteter tillhörande personer och information som har lämnats till Patrick i hans journalistiska arbete har röjts, vilket anses ha orsakat allvarlig skada och varit av särskild farlig art.

Källa: Polisens förundersökningsprotokoll

Uppdatering: 20 april 2021 dömde tingsrätten Mr G till 3 månaders fängelse och skadestånd på 15 tkr.

Uppdatering: 11 februari 2022 fastställde hovrätten domen. Det enda som tillkom var att hovrätten till skillnad från tingsrätten befäste att syftet med intrånget hade med Allra att göra:

Hovrätten anser att intrånget av allt att döma var direkt kopplat till Patrick Siegbahns arbete som journalist och särskilt till hans granskning av den s.k. Allra-härvan. Bl.a. journalister måste fritt kunna granska såväl myndigheter som organisationer och enskilda. En viktig del av en granskande journalists arbete är den information som ges av olika källor, vilkas anonymitet ofta är en förutsättning för att lämna information. Det finns därför anledning att se allvarligt på att dataintrånget fått till följd att Patrick Siegbahns källor, åtminstone till viss del, röjts på olika sätt. Hovrätten finner emellertid, varken utifrån vad som anges i förarbetena eller vad som framkommit genom utredningen, att det är visat att [Mr G] handlande har orsakat en sådan allvarlig skada eller annars varit av en sådan särskilt farlig art att brottet ska rubriceras som grovt.

Hovrättens domskäl

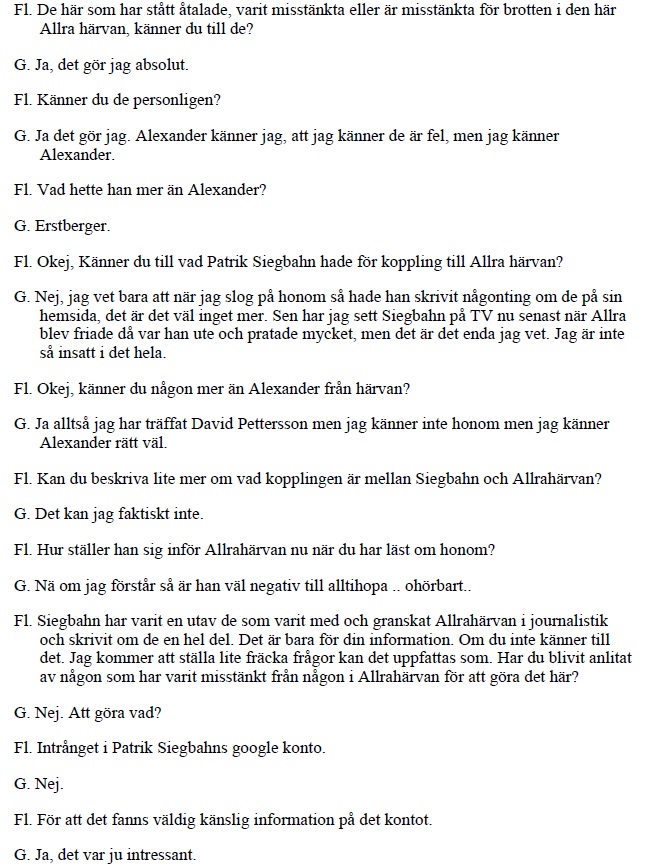

Mr G:s kopplingar till Allra

Vid det här laget är det nog uppenbart för de flesta läsarna att det finns en koppling mellan att jag granskat Allras affärer och att jag sedan blir utsatt för dataintrång. Det finns dock ytterligare kopplingar mellan Mr G och Allra som jag redogör för här:

Känner Alexander Ernstberger personligen

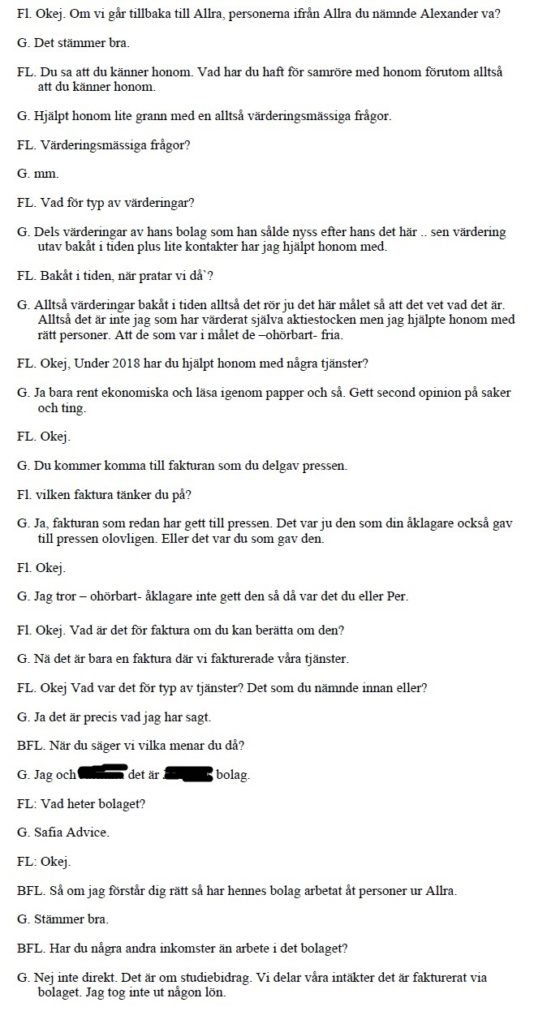

Mr G förhörs av polisen:

Fruns “rådgivningsbolag” fakturerar Allra

Mr G har näringsförbud sedan han 2017 dömdes för ekobrottet trolöshet mot huvudman samt försvårande av skattekontroll i sin egenskap av VD för ett finansbolag. Det hindrar dock inte hans fru som är folkbokförd på samma adress att starta ett bolag. Bland de filerna som synkades till mitt konto fanns en mapp med namnet Safia Advice. Mr G förhördes om detta av polisen:

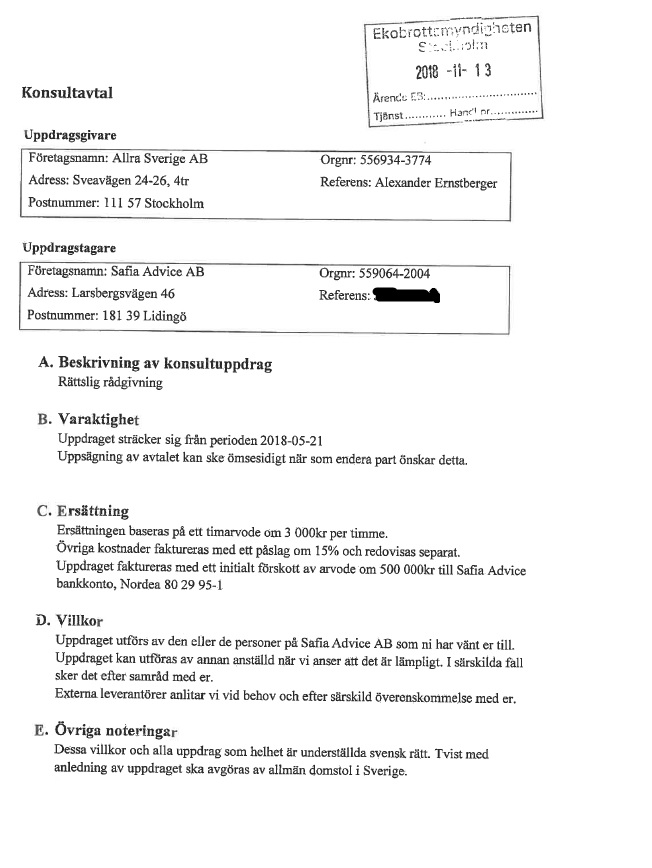

Från Ekobrottsmyndigheten har jag begärt ut dokument, bland annat avtalet mellan fruns bolag och Allra. Referensen som jag maskat är frun. Enligt årsredovisningen för bolaget var omsättningen under året för dataintrången strax över en miljon kronor. Året innan var det noll. I avtalet framgår ett timarvode på 3000 kr och ett förskott på en halv miljon kronor.

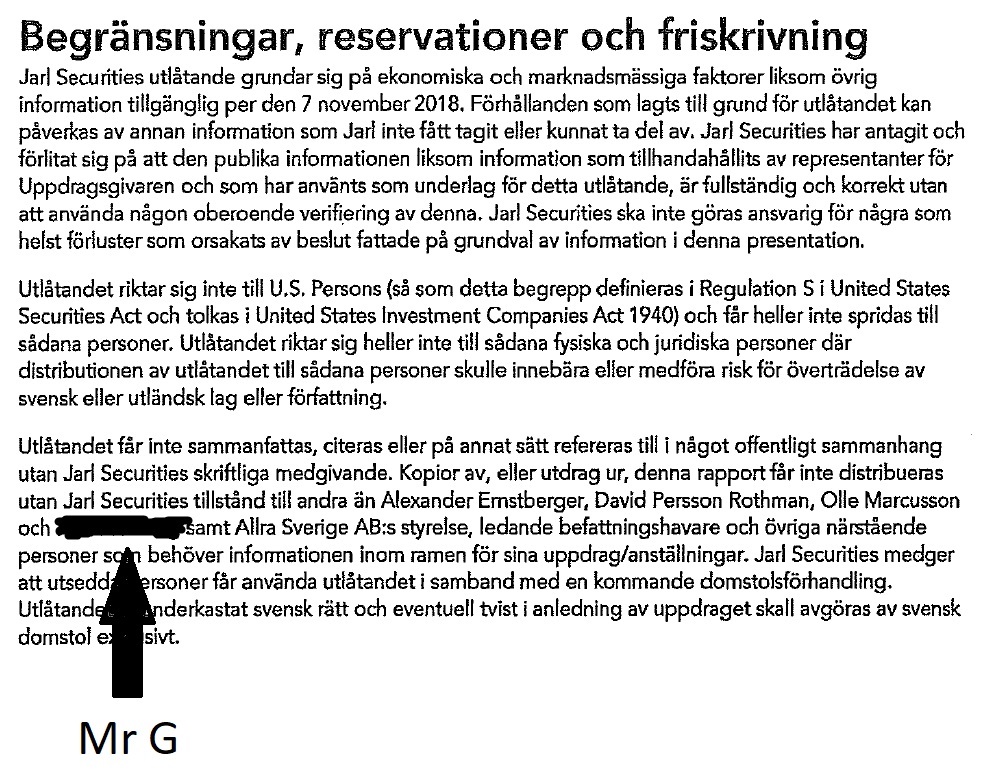

Mr G dyker upp på intern rapport hos Allra

I Allrafallet handlade en del av försvaret om att försöka motbevisa åklagarens yrkande om att det förekommit mutor. Betalningen av mutorna skulle ha genomförts genom att Allras kumpaner köpte aktier i Allraföreträdarnas bolag till ett kraftigt överpris. Försvaret anlitade finanskonsultfirman Jarl Securities som levererade en rapport som argumenterade för att det var en marknadsmässig prissättning och inte någon muta. Rapporten avfärdades av Skatteverket som ett partiskt beställningsjobb, men det intressanta för den här artikeln är vad vi kan utläsa från rapportens sista sida där Mr G plötsligt dyker upp bredvid Allras tre huvudfigurer. Rapporten användes som bevis i Allrafallet och blev därmed allmän handling.

Alexander Ernstberger besöker en källas LinkedIn-profil

Ett par månader efter dataintrånget fick jag ett meddelande från en av mina källor som berättade att Alexander Ernstberger besökt hens LinkedIn-profil. Det här kan förstås vara en slump men det låter osannolikt.

Sökningarna under intrånget har sannolikt beställts av Allra

Under intrånget loggades sökningar i min mailkorg. Namnen som Mr G sökte efter har alla med Allrahärvan att göra. Framförallt namnet på utredaren på Pensionsmyndigheten som egentligen bara Allras företrädare kan ha känt till eftersom de haft en intensiv brevväxling.

Även åklagarens vittnen utsattes för liknande dataintrång

Som SVT rapporterade om har även vittnen utsatts för dataintrång under våren 2019.

Allras företrädare är inte misstänkta för brott

Polisen utreder inte om företrädarna i Allra har beställt dataintrången eftersom det saknas bevis. Delarna jag lägger fram i den här artikeln är bara indicier. Vi kan förstås inte heller veta om Alexander Ernstberger kände till vilka metoder Mr G använde sig av för att få fram sin information. Däremot är vår förståelse att det är hyggligt väl bevisat att Mr G utförde dataintrånget samt att han jobbade för Allra. Vi är dock inga juridiska experter och vi väntar med spänning på domen.

Alexander Ernstberger förnekar brott och vill inte kommentera dessa dataintrång, varken till oss eller när SVT rapporterade om saken i höstas.

Vid det första intrånget fick Mr G också åtkomst till uppgifter om Småspararguidens kunder som vi hjälpt före augusti 2018. Samtliga berörda kunder fick ett mail av mig där jag redogjorde för händelserna och vilka kunduppgifter som vi sparat.

Den här verksamheten finns tack vare DITT frivilliga ekonomiska bidrag.

Vi står på din sida i finansdjungeln. Vi drar ner byxorna på finansaktörer som gynnar sig själva på kundernas bekostnad. Dessutom ger våra artiklar och guider dig och andra begripliga, enkla och vetenskapligt förankrade råd om ekonomi, sparande och pensioner.

Du kan vara med och bidra via Swish på 123 648 44 48 eller stötta månadsvis via Patreon.